- Почему знание о подмене IP-адресов крайне важно для сетевых администраторов и групп безопасности?

- Определение и основные понятия

- Законные и незаконные способы использования IP-адресов для подмены IP-адресов

- Распространенные методы реализации IP-спуфинга — концептуальное описание

- Последствия и риски

- Какие центры обработки данных "поддерживают" подмену IP-адресов? И какие существуют распространенные политики в этой области?

- Обнаружение IP-спуфинга и технические индикаторы

- Контрмеры и защита — Практические настройки Linux и сети

- Для чего это нужно? Когда следует это использовать (или избегать)?

- Передовые методы работы для организаций и менеджеров по обслуживанию.

- Заключение

- Сопутствующие услуги с точки зрения инфраструктуры.

Почему знание о подмене IP-адресов крайне важно для сетевых администраторов и групп безопасности?

Этот вопрос имеет решающее значение для сетевых администраторов, администраторов сайтов, команд DevOps и специалистов по безопасности. Ниже мы объясним его как с технической, так и с практической точки зрения. Что такое подмена IP-адреса?какие концептуальные методы она включает, в каких сценариях она имеет законное применение, как ее можно выявить и предотвратить, и какие последствия она имеет для сети и бизнеса.

Мы также рассматриваем политики центров обработки данных по борьбе с подменой IP-адресов, а также практические стратегии защиты и конфигурации Linux для обеспечения безопасности.

Определение и основные понятия

Что такое подмена IP-адреса?

IP-спуфинг Подделка адреса отправителя в заголовке IP-пакета называется изменением адреса отправителя в заголовке пакета; то есть, это называется изменением адреса отправителя в заголовке пакета. Исходный IP-адрес Это создает впечатление, что пакет пришел с другого IP-адреса. С точки зрения сетевого уровня, это делается простым изменением поля «Исходный IP-адрес» в заголовке IP-пакета.

Разница между спуфингом и другими сетевыми атаками.

Подмена IP-адреса сама по себе является Базовая техника Его можно использовать в таких атаках, как DDoS-атаки с отражением/усилением, SYN-флуд с поддельными источниками, перехват BGP (на уровне маршрутизации) или маскировка следа злоумышленника.

Это также может быть результатом использования ретрансляторов, прокси-серверов или зараженных хостов.

Законные и незаконные способы использования IP-адресов для подмены IP-адресов

Законные виды использования

- Проведение тестирования на проникновение и оценка отказоустойчивости сети (с явного разрешения владельца сети и в изолированной лабораторной среде).

- Имитация трафика для тестирования систем мониторинга и решений по защите от DDoS-атак.

- Особые случаи распределенных или многоадресных протоколов во внутренних сетях, требующие ручной настройки заголовков (редко).

- Исследования в области сетевых технологий и их академическое применение в контролируемой среде.

Важное пояснение: Любое использование вне контролируемой среды или без прямого разрешения владельца может считаться преступлением.

Незаконное и злонамеренное использование

- Осуществление DDoS-атак путем сокрытия реальных ресурсов.

- Внедрение механизмов отражения/усиления для повышения эффективности атаки (например, DNS, NTP).

- Обман брандмауэров или систем обнаружения вторжений с целью получения несанкционированного доступа.

- Сокрытие источника кибератак или имитация сетевых атак.

Распространенные методы реализации IP-спуфинга — концептуальное описание

В этом разделе мы лишь концептуально объясняем технические структуры и пути, чтобы обеспечить возможность понимания надлежащей защиты. Никаких пошаговых инструкций или инструментов для облегчения осуществления атаки предоставлено не будет.

Изменение поля «Исходный IP-адрес» в заголовке IP-адреса.

Злоумышленник может сделать это на уровне пользователя или используя необработанные сокеты.необработанные сокеты) Измените заголовок IP, чтобы подменить адрес источника. Этот метод, скорее всего, будет использоваться на машинах с низким уровнем доступа к сети или на уязвимых системах.

Использование зараженных хостов (ботнетов)

Многие современные DDoS-атаки используют большое количество зараженных устройств для отправки трафика. В этом случае фактические адреса источников на устройствах могут быть реальными, но злоумышленник контролирует их, чтобы перегрузить целевое устройство.

Отражение/Усиление

Злоумышленник отправляет пакет с поддельным адресом отправителя (адресом цели) в общедоступный сервис (например, DNS или NTP); этот сервис отправляет более длинный ответ на поддельный адрес, что приводит к сбою из-за накопления ответов на целевой адрес.

Перехват и манипулирование протоколом BGP на уровне маршрутизации.

На уровне межсетевого взаимодействия атаки могут изменять маршруты BGP или подменять префиксы, чтобы перенаправлять трафик в неправильный пункт назначения. Это еще одна форма подмены/перемаршрутизации.

Последствия и риски

Для инфраструктуры и бизнеса

- Сбои в предоставлении услуг и потеря доходов (особенно в сфере финансовых и игровых услуг).

- Блокировка диапазонов IP-адресов и ограничение доступа для реальных пользователей.

- Стоимость аутсорсинга услуг по уборке транспортных потоков и использованию услуг по чистке.

- Ущерб репутации и нарушению соглашений об уровне обслуживания (SLA).

Правовые и этические аспекты

Несанкционированная подмена данных может привести к судебному преследованию. Нарушение сетевых правил и договоров с центрами обработки данных может привести к перебоям в предоставлении услуг и преследованию владельца сервера.

Какие центры обработки данных "поддерживают" подмену IP-адресов? И какие существуют распространенные политики в этой области?

Общие правила работы центров обработки данных

Большинство авторитетных центров обработки данных и поставщиков облачных услуг придерживаются политики защиты от подделки IP-адресов:

- Исполнение BCP38/BCP84 (Входящая фильтрация) для предотвращения отправки пакетов с поддельными источниками с границы сети.

- Включите защиту от подмены IP-адресов на маршрутизаторах и коммутаторах доступа/граничных коммутаторах.

- Ограничить возможность отправки пакетов с внешним IP-адресом источника с совместно используемых виртуальных машин.

Практический совет по центрам обработки данных

Легитимные и известные центры обработки данных (такие как авторитетные облачные провайдеры и крупные серверные стойки) обычно блокируют подмену IP-адресов на уровне доступа и предлагают защиту от DDoS-атак и безопасные сервисы BGP.

Некоторые небольшие провайдеры или менее бдительные интернет-провайдеры могут не иметь строгих правил, но использование таких сервисов в исследовательских или атакующих целях не рекомендуется и влечет за собой юридическую ответственность.

Политика нашей компании

Наша компания предлагает инфраструктуру со строгими политиками защиты от подмены IP-адресов, услугами защиты от DDoS-атак, фильтрацией BGP, CDN и высокоскоростными сетями в более чем 85 точках по всему миру.

Для проведения криминалистических и исследовательских исследований вы можете скоординировать свои действия с командой поддержки, чтобы получить изолированную и лицензированную среду для тестирования.

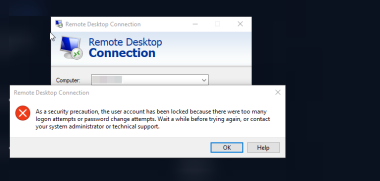

Обнаружение IP-спуфинга и технические индикаторы

Поведенческие и сетевые индикаторы

- Необычное различие в ТТЛ Пакеты услуг, соответствующие естественному маршруту.

- Разница в метка времени TCP а также последовательности пакетов, по-видимому, от одного и того же IP-адреса.

- Входящий трафик имеет один IP-адрес, но сопоставление ARP/MAC относится к другому (в сети уровня 2).

- Внезапное увеличение трафика из большого количества источников или шаблонов отражения (например, большое количество DNS-ответов на один и тот же адрес).

Инструменты и журналы для идентификации

К распространенным инструментам и журналам для обнаружения относятся tcpdump/tshark, Zeek/Bro, Suricata или Snort, NetFlow/sFlow и arpwatch.

Пример защитного действия для захвата pcap-файлов и проверки TTL и метки времени TCP:

tcpdump -n -i eth0 'ip' -w suspicious.pcapКонтрмеры и защита — Практические настройки Linux и сети

Настройки ядра Linux

Следующие значения можно найти в /etc/sysctl.conf Положите, а затем sysctl -p Нажмите, чтобы активировать.

net.ipv4.conf.all.rp_filter = 1

net.ipv4.conf.default.rp_filter = 1

net.ipv4.tcp_syncookies = 1

net.ipv4.conf.all.accept_source_route = 0

net.ipv4.conf.default.accept_source_route = 0

net.ipv4.conf.all.log_martians = 1

net.ipv4.conf.default.log_martians = 1Объяснение: Функция rp_filter (фильтрация обратного пути) не пропускает пакеты с несогласованными обратными путями, блокируя многие простые подмены.

Правила iptables/nftables для фильтрации внутренних сетей

Для входящего интерфейса eth0, подключенного к Интернету, следующие правила предотвращают поступление пакетов, якобы поступающих с частных портов:

iptables -A INPUT -i eth0 -s 10.0.0.0/8 -j DROP

iptables -A INPUT -i eth0 -s 192.168.0.0/16 -j DROP

iptables -A INPUT -i eth0 -s 172.16.0.0/12 -j DROPПрименение фильтрации на границе сети/маршрутизаторе

- Реализация uRPF на граничных маршрутизаторах и внедрение фильтров префиксов на основе сессий BGP.

- Использование RPKI/ROA Для проверки объявлений префиксов и предотвращения перехвата BGP.

- Параметр максимальный префикс и фильтры маршрутизации для узлов.

Услуги по защите от DDoS-атак и очистке трафика.

Сервисы очистки трафика на периферии сети (CDN) позволяют очищать трафик и отделять отраженный или поддельный трафик от корректного. Использование CDN и нескольких географических регионов распределяет трафик и снижает риск атак с подменой данных.

Для чего это нужно? Когда следует это использовать (или избегать)?

Подходит для

- Контролируемые исследования и испытания (с разрешения).

- Имитация атак для усиления обороны (принципиальная тактика «красной команды»).

- Тестирование систем мониторинга и автоматизированного реагирования в изолированной среде.

Непригодно/опасно для

- Использовать в общедоступном интернете без разрешения.

- Выполнение операций, которые могут нанести вред сторонним сервисам (например, использование общедоступных сервисов для рефлексии).

- Использование в производственных сетях без координации влечет за собой юридические и коммерческие последствия.

Рекомендация: Любые испытания должны проводиться в изолированной среде с явного разрешения владельца, при этом риски и объем испытаний должны быть определены заранее.

Передовые методы работы для организаций и менеджеров по обслуживанию.

- Выполнение BCP38 На границе сети мы работаем с интернет-провайдерами, чтобы предотвратить отправку пакетов с поддельными источниками.

- Предоставление и активация сервисов защиты от DDoS-атак и CDN-сервисов в чрезвычайных ситуациях.

- Необходимо иметь процедуру реагирования на инциденты, включающую сбор данных pcap, NetFlow и анализ журналов.

- Обучение групп использованию разрешенных тестов и созданию изолированных лабораторных условий для проведения тестирования.

- Использование RPKIфильтрация префиксов и безопасные соглашения о пиринге на уровне BGP.

Заключение

IP-спуфинг — это базовая сетевая техника, которая имеет законное применение как для тестирования и исследований, так и может использоваться в злонамеренных атаках.

Для защиты от подмены IP-адресов необходимо внедрить фильтры на границе сети, настроить параметры ядра и брандмауэра, использовать решения для защиты от DDoS-атак и следовать передовым методам маршрутизации.RPKI/BCP38Обнаружение возможно на основе анализа TTL, временных меток TCP, NetFlow и инструментов IDS/IPS.

Сопутствующие услуги с точки зрения инфраструктуры.

Наша компания, имеющая более 85 представительств по всему миру, предлагает услуги, которые напрямую помогают снизить риски, связанные с подменой IP-адресов:

- Анти-DDoS-сервер и служба очистки трафика для уменьшения воздействия атак с использованием отражения.

- Сеть BGP и расширенная фильтрация с поддержкой RPKI.

- Выделенные VPS для торговли и игр с защитой от подмены IP-адресов для обеспечения стабильности и низкого пинга.

- CDN и более 85 точек доступа для распределения трафика и отражения атак.

- Высокопроизводительная облачная инфраструктура, графические серверы (GPU) и хостинговые услуги для исследовательских проектов в изолированной среде (при наличии согласования и разрешения).

- Группа технической поддержки, которая может предоставить рекомендации по настройке rp_filter, iptables/nftables и оптимальным параметрам защиты от подмены IP-адресов.