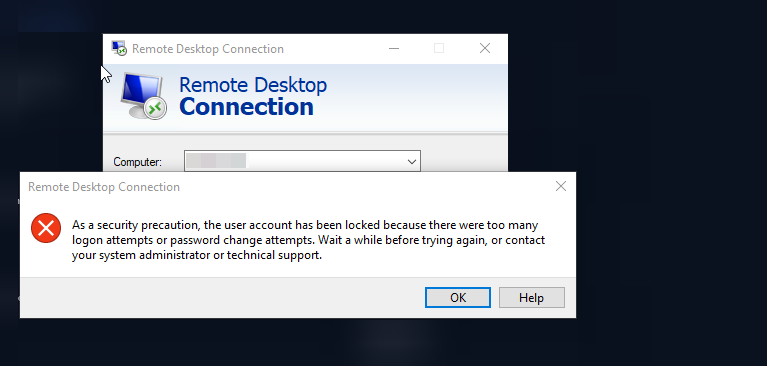

远程桌面尝试失败后锁定用户帐户

通过远程方式连接到 Windows 远程桌面协议 (RDP) 它是管理服务器和企业计算机最广泛使用的方法之一。但同样的特性也可能成为暴力破解攻击的入口;也就是说,攻击者会尝试成千上万个不同的密码来登录系统。应对这种威胁的重要解决方案之一是: 账户在一定次数的尝试失败后会被锁定。 这是。.

本文将探讨 Windows 中的帐户锁定设置,并解释其局限性。.

能否仅对远程桌面协议启用锁定设置?

常见的问题是:

«我希望在用户远程桌面连接失败5次后锁定其帐户,但不限制本地登录。这能实现吗?»

简答: 不.

在 Windows 系统中,账户锁定机制 所有登录方法通用. 换句话说,如果启用帐户锁定策略,则本地登录和 RDP 登录都会受到影响。.

建议的解决方案

由于无法区分远程桌面协议 (RDP) 登录和本地登录,建议采取以下措施:

创建第二个管理员帐户(备用管理员):

仅将此帐户用于紧急情况。请勿授予其 RDP 访问权限(即,请勿将其添加到“远程桌面用户”组)。.

这样,如果主账号被锁定,你可以用第二个账号登录并解决问题。.谨慎制定账户锁定策略:

数值过低(例如 1 或 2 次错误尝试)可能会导致真实用户被意外锁定。数值过高(例如 20 次尝试)也会降低安全性。通常情况下 3到5次失败的尝试 受到推崇的。.

如何在 Windows 中设置帐户锁定

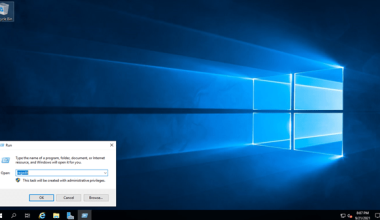

要在 Windows 中设置此功能 专业版 或者 企业 请按照以下步骤操作:

钥匙

Win + R新闻和短语secpol.msc跑步。.

(这个工具是一样的) 本地安全策略 是。)在打开的窗口中,转到以下路径:

Account Policies → Account Lockout Policy3. سه گزینه مهم در این بخش وجود دارد:

Account lockout threshold

تعیین میکند بعد از چند تلاش ناموفق حساب قفل شود.

مقدار پیشنهادی: ۳ تا ۵.Account lockout duration

مشخص میکند حساب بعد از قفل شدن چند دقیقه غیرفعال بماند.

مقدار پیشنهادی: ۱۵ تا ۳۰ دقیقه.Reset account lockout counter after

تعیین میکند اگر کاربر به صورت موقت تلاش نادرست داشت، پس از چند دقیقه شمارنده ریست شود.

مقدار پیشنهادی: ۱۰ تا ۱۵ دقیقه.

نکته: اگر مقدار Account lockout threshold برابر صفر باشد، در واقع این قابلیت غیرفعال خواهد بود.

نکات امنیتی تکمیلی

- رمز عبور قوی: قفل حساب به تنهایی کافی نیست. حتماً از رمزهای عبور پیچیده و غیرقابل حدس استفاده کنید.

- فعال کردن فایروال و محدودیت IP: در صورت امکان دسترسی RDP را فقط از آیپیهای مشخص مجاز کنید.

- تغییر پورت پیشفرض RDP: تغییر پورت از ۳۳۸۹ به عدد دیگر میتواند حملات خودکار را کاهش دهد.

- استفاده از VPN: بهترین روش این است که RDP فقط از طریق VPN قابل دسترس باشد

جمعبندی

قفل حساب پس از چند تلاش ناموفق یکی از موثرترین راهکارهای جلوگیری از حملات Brute Force روی RDP است. هرچند ویندوز امکان تفکیک این تنظیم بین ورود محلی و از راه دور را نمیدهد، اما با ایجاد یک حساب مدیر پشتیبان و تنظیم دقیق سیاستها میتوان امنیت سیستم را بالا برد.

این کار در کنار سایر اقدامات امنیتی مثل رمز عبور قوی، محدود کردن IP و استفاده از VPN، لایهای مطمئن در برابر نفوذگران ایجاد میکند.