介绍

在 DigitalOcean 上使用 NAT 网关为所有部署提供单一的出站 IP 地址,无需为最终用户列出多个 IP 地址。本教程将详细介绍如何在 DigitalOcean 上将 Mikrotik 云托管路由器配置为 NAT 网关。您可以使用这些设置配置 DigitalOcean 与其他云平台之间的 IPSec 隧道。.

先决条件

- DigitalOcean 账户。.

- 访问 Mikrotik 云主机路由器镜像(已在 7.14.3 版本上测试。对于其他版本,具体步骤可能因版本而异)

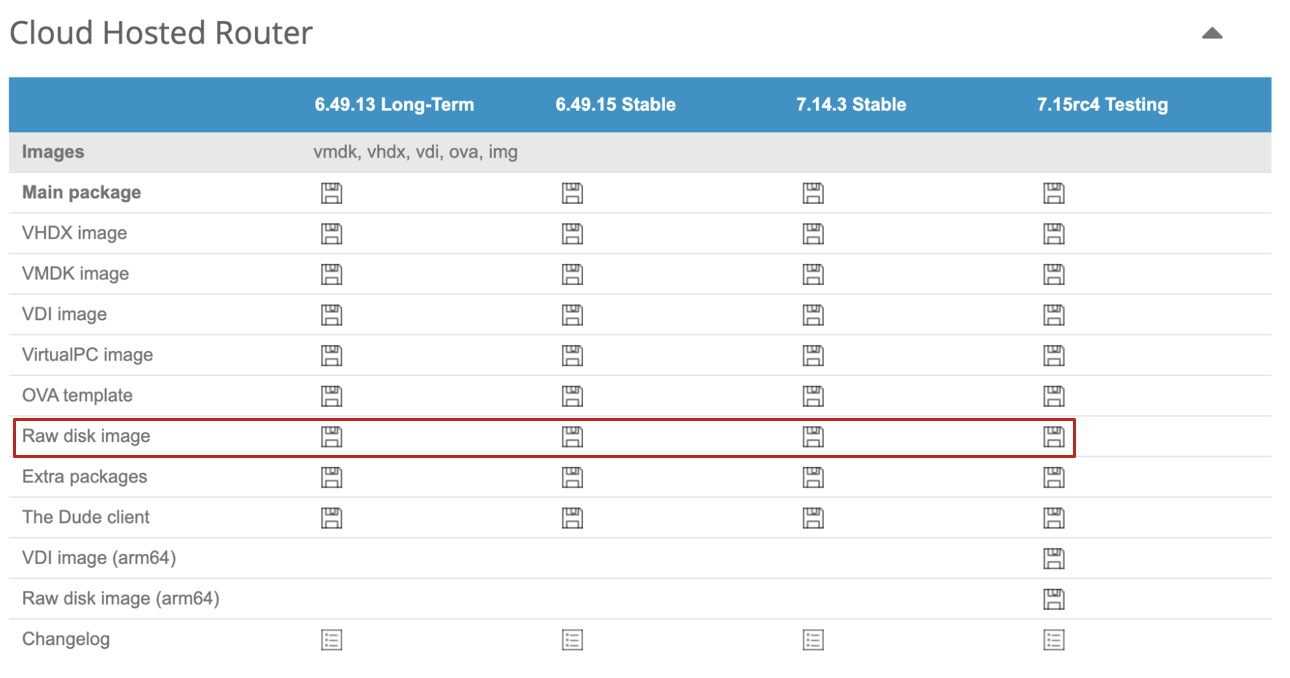

步骤 1 – 下载并准备 CHR 图像

从 https://mikrotik.com/download 下载云托管路由器 (CHR)。选择最新稳定版本的“原始磁盘映像”,并将映像解压缩到本地系统文件夹。您应该会得到一个扩展名为 .img 的文件,例如 chr-7.14.3.img。

步骤 2 – 将 CHR 图像上传到 DigitalOcean

登录您的 DigitalOcean 控制面板

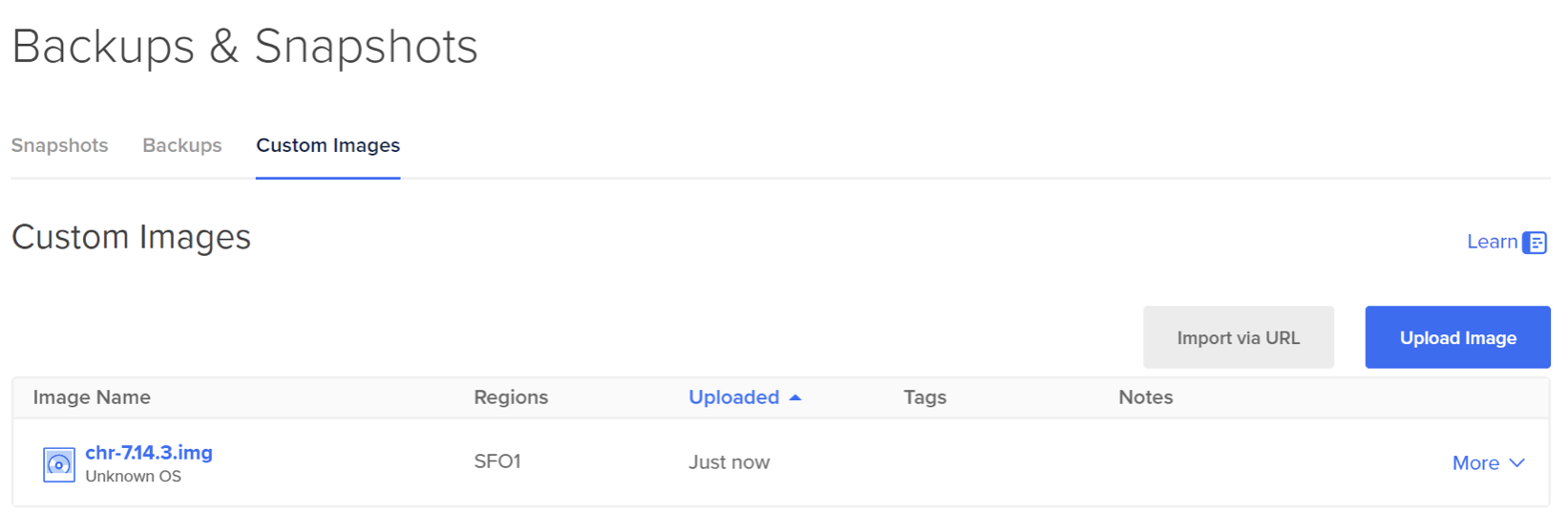

转到“备份和快照”->“自定义映像”。.

将 CHR 镜像作为自定义镜像上传。对于分发类型,选择«未知»,然后选择要部署 droplet 的区域。.

图像导入过程中不会显示进度条。请至少等待 20 分钟,以便 CHR 图像完成导入、验证并发布到所选区域的平台上。.

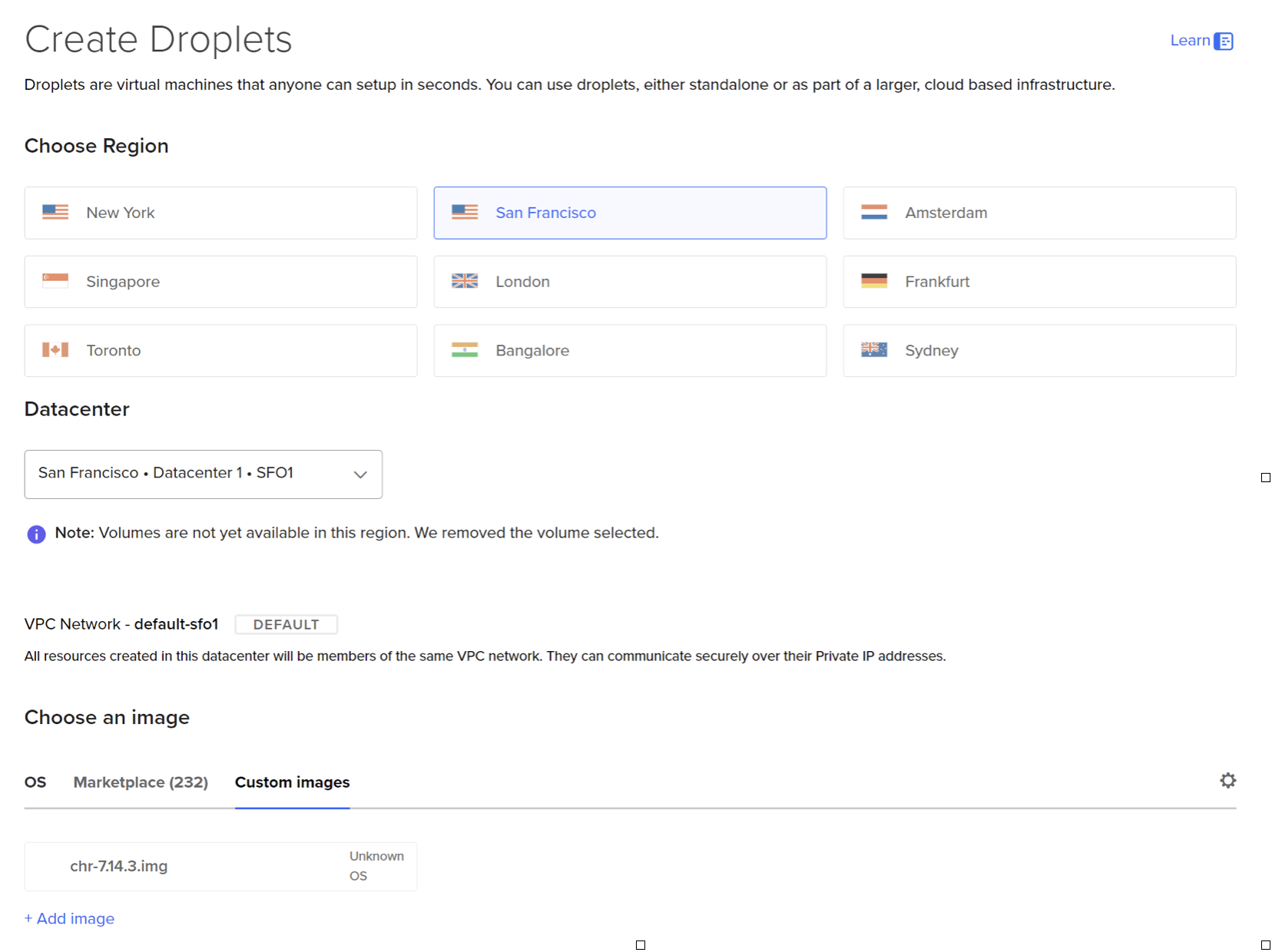

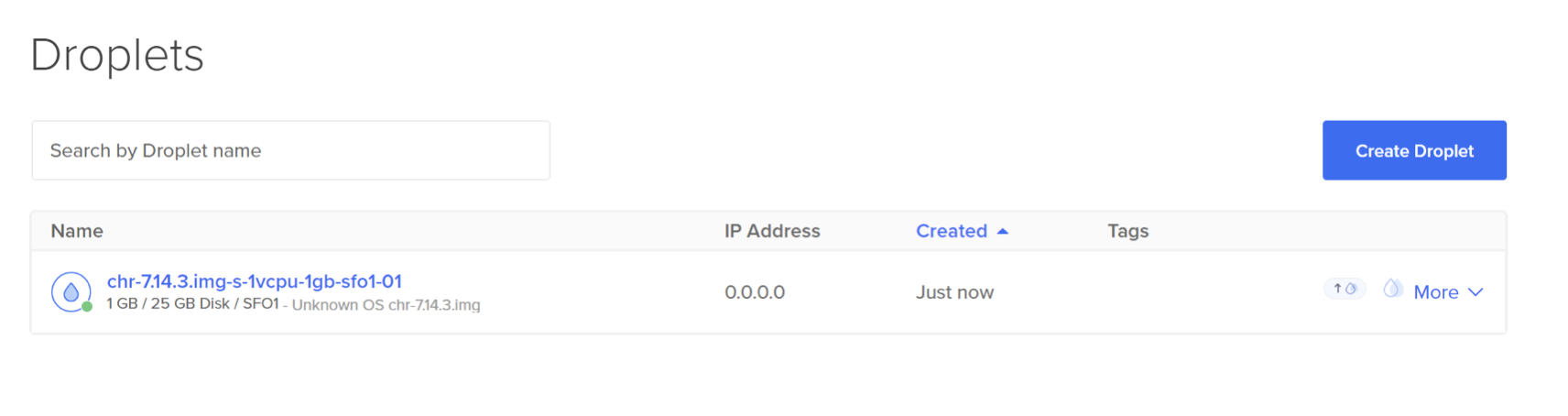

步骤 3 – 从上传的自定义图像创建 Droplet

Mikrotik 建议至少配备 1GB 内存。例如,您可以使用 6 美元的 droplet(s-1vcpu-1gb)。.

创建 Droplet 时,请选择一个 SSH 密钥来创建客户端镜像。此 SSH 密钥不会添加到 Mikrotik 配置中,但创建 Droplet 时需要用到它。.

步骤 4 – 保护图像

创建 CHR Droplet 后,它会启用一个完全不安全的防火墙实例,以便于访问。您需要登录到新创建的 Droplet,配置密码和初始安全设置,从而保护此镜像。请使用 SSH 配置初始设置。您可以通过多种方式登录到初始设置(SSH、Web UI、Winbox [桌面应用程序])。.

在本教程中,您将使用 SSH 来配置初始设置。.

a. 例如,使用 openssh,以用户名“admin”通过您喜欢的 SSH 客户端登录:

ssh admin@<droplet_ip_address>b. 接受来自 SSH 的 Mikrotik 授权,并配置安全密码以访问防火墙。.

outputDo you want to see the software license? [Y/n]: n

Press F1 for help

Change your password

new password> **********

repeat new password> **********C. 配置密码后,您将看到“密码更改”确认信息,并且您将可以访问 Mikrotik 命令行:

outputPassword changed

[admin@MikroTik] >d. 让我们配置一个安全帐户并禁用默认管理员帐户。登录新帐户并确保其拥有完全访问权限后,禁用默认管理员帐户:

/user

add name=<user> password=<pass> group=full

disable admine. 让我们配置接口名称:

/interface ethernet

set [ find default-name=ether2 ] disable-running-check=no name=vpc

set [ find default-name=ether1 ] disable-running-check=no name=wan

/interface list

add name=WAN

add name=VPC

/interface list member

add interface=wan list=WAN

add interface=vpc list=VPCf. 默认情况下,CHR 镜像未配置防火墙规则。为了保护防火墙安全,您需要添加一些基本规则。为了方便使用,请重命名接口并将服务器的公网 IP 地址添加到防火墙白名单中。.

/ip firewall address-list

add address=<Your_IP_Address> list=allowed_to_router

/ip firewall filter

add action=accept chain=input comment="default configuration" connection-state=established,related

add action=accept chain=input src-address-list=allowed_to_router

add action=accept chain=input comment="Allow ICMP" protocol=icmp

add action=drop chain=input

add action=accept chain=forward comment="Established, Related" connection-state=established,related

add action=drop chain=forward comment="Drop invalid" connection-state=invalid log=yes log-prefix=invalid

add action=accept chain=forward in-interface=vpc

add action=drop chain=forwardg. 让我们配置 DNS 防火墙以使用 DigitalOcean DNS 解析器:

/ip dns

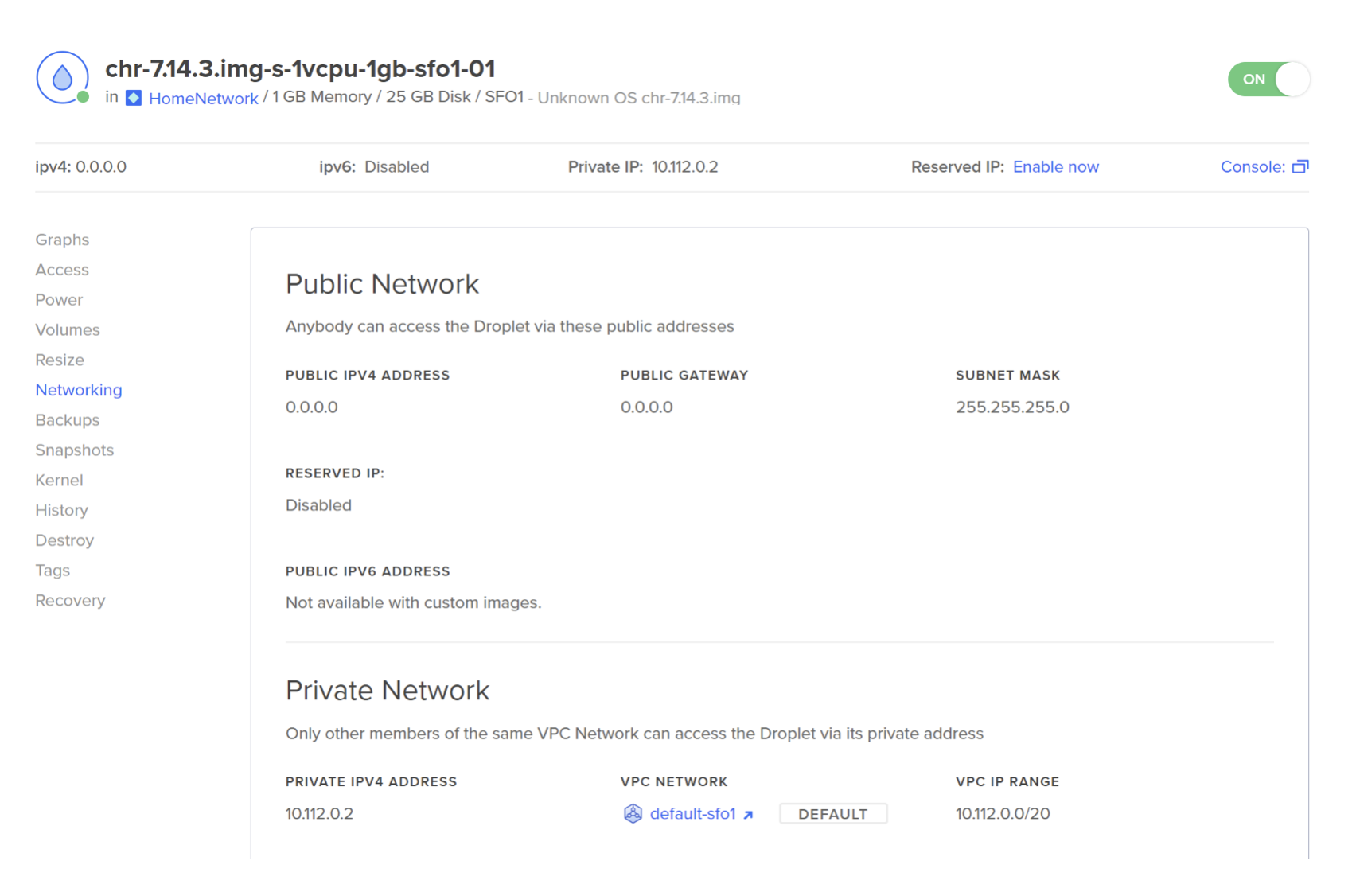

set servers=67.207.67.3,67.207.67.2您还需要在防火墙中配置 Droplet VPC 的 IP 地址。该地址可以从 Droplet 网络面板中获取。为此,您可以使用防火墙控制台中的以下命令。.

/ip address

add address=<DROPLET_VPC_IP/Subnet> interface=vpc

/ip firewall address-list

add address=<VPC_SUBNET/Subnet> list=allowed_to_routeri. 启用 NAT 以允许 VPC 流量访问互联网:

/ip firewall nat add action=masquerade chain=srcnat out-interface-list=WAN

j. 为了提高安装的安全性,让我们禁用一些云端通常不需要的服务,以获得更安全的云服务器:

/ip service

set telnet disabled=yes

set ftp disabled=yes

set www disabled=yes

set api disabled=yes

set api-ssl disabled=yesk. 默认情况下,CHR 路由器附带免费试用许可证。激活网关并激活购买的许可证后,您需要使用 MikroTik 门户凭据登录以激活它:

/system license

renew account=<loginname> password=<pass> level=p1步骤 5 – 配置后端 Droplet 以设置固定路由

使用 Mikrotik 的 CHR 将 Droplet 配置为 NAT 网关后,配置备份 Droplet 以设置指向 NAT 网关的静态路由,并按照“如何将 Droplet 配置为 VPC 网关”指南中的说明验证 NAT 网关设置。.

结果

在本教程中,您学习了如何使用 Mikrotik 的云托管路由器镜像将 DigitalOcean Droplet 配置为 NAT 网关。通过此设置,您可以为 DigitalOcean 上的所有资源使用单个出站 NAT 网关,从而避免列出多个出站 IP 地址。如本文所述,此设置可以扩展以在云之间创建 IPsec 隧道,从而为云间通信提供安全连接。.