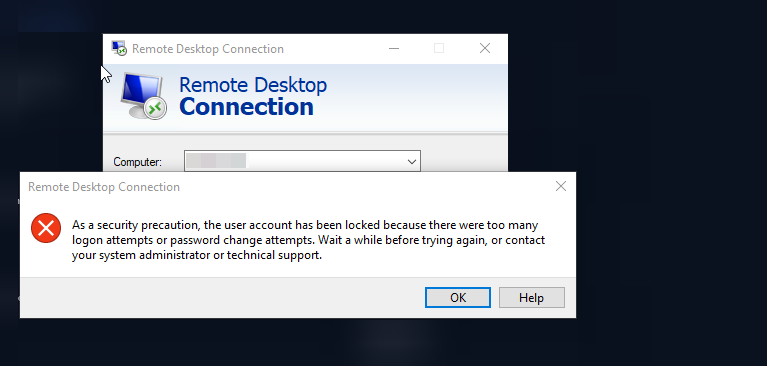

Başarısız Uzak Masaüstü girişimlerinden sonra bir kullanıcı hesabının kilitlenmesi

Uzaktan Windows'a bağlanın Uzak Masaüstü Protokolü (RDP) Sunucuları ve kurumsal bilgisayarları yönetmek için en yaygın kullanılan yöntemlerden biridir. Ancak aynı özellik, Brute Force saldırıları için bir geçit olabilir; yani saldırgan binlerce farklı parola deneyerek sisteme giriş yapmaya çalışır. Bu tehditle mücadelede önemli çözümlerden biri şudur: Belirli sayıda başarısız girişimden sonra hesabın kilitlenmesi Öyledir.

Bu yazımızda Windows'ta hesap kilitleme ayarlarını inceleyecek ve sınırlamalarını açıklayacağız.

Kilit ayarı yalnızca RDP için etkinleştirilebilir mi?

Sıkça sorulan soru şudur:

«"Kullanıcı hesabının, diyelim ki 5 başarısız RDP girişiminden sonra kilitlenmesini istiyorum, ancak yerel oturum açmayı kısıtlamak istemiyorum. Bu mümkün mü?"»

Kısa cevap: HAYIR.

Windows'ta hesap kilitleme mekanizması Tüm oturum açma yöntemlerinde ortaktır. Başka bir deyişle, hesap kilitleme politikası etkinleştirilirse, hem yerel hem de RDP oturum açma işlemleri etkilenir.

Önerilen çözüm

RDP ile yerel oturum açma arasında ayrım yapmak mümkün olmadığından aşağıdaki işlemlerin yapılması önerilir:

İkinci bir yönetici hesabı oluşturun (Yedek Yönetici):

Bu hesabı yalnızca acil durumlar için saklayın. RDP erişimi vermeyin (yani "Uzak Masaüstü Kullanıcıları" grubuna koymayın).

Bu sayede ana hesabınız kilitlenirse ikinci hesabınızla giriş yapıp sorunu çözebilirsiniz.Hesap kilitleme politikalarını dikkatlice belirleyin:

Çok düşük bir değer (örneğin 1 veya 2 yanlış deneme), gerçek kullanıcıların istemeden kilitlenmesine neden olabilir. Çok yüksek bir değer (örneğin 20 deneme) de güvenliği azaltır. Genellikle 3 ila 5 başarısız girişim Tavsiye edilen.

Windows'ta hesap kilidi ayarlama adımları

Bu özelliği Windows'ta ayarlamak için Profesyonel Veya Girişim Aşağıdaki adımları izleyin:

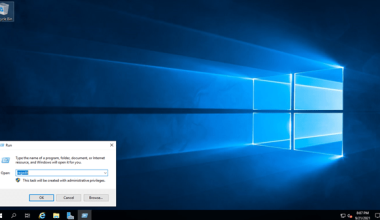

Anahtarlar

Kazan + RBasın ve cümlesecpol.mscKoşmak.

(Bu araç aynıdır Yerel Güvenlik Politikası (dir.)Açılan pencerede aşağıdaki yola gidin:

Account Policies → Account Lockout Policy3. سه گزینه مهم در این بخش وجود دارد:

Account lockout threshold

تعیین میکند بعد از چند تلاش ناموفق حساب قفل شود.

مقدار پیشنهادی: ۳ تا ۵.Account lockout duration

مشخص میکند حساب بعد از قفل شدن چند دقیقه غیرفعال بماند.

مقدار پیشنهادی: ۱۵ تا ۳۰ دقیقه.Reset account lockout counter after

تعیین میکند اگر کاربر به صورت موقت تلاش نادرست داشت، پس از چند دقیقه شمارنده ریست شود.

مقدار پیشنهادی: ۱۰ تا ۱۵ دقیقه.

نکته: اگر مقدار Account lockout threshold برابر صفر باشد، در واقع این قابلیت غیرفعال خواهد بود.

نکات امنیتی تکمیلی

- رمز عبور قوی: قفل حساب به تنهایی کافی نیست. حتماً از رمزهای عبور پیچیده و غیرقابل حدس استفاده کنید.

- فعال کردن فایروال و محدودیت IP: در صورت امکان دسترسی RDP را فقط از آیپیهای مشخص مجاز کنید.

- تغییر پورت پیشفرض RDP: تغییر پورت از ۳۳۸۹ به عدد دیگر میتواند حملات خودکار را کاهش دهد.

- استفاده از VPN: بهترین روش این است که RDP فقط از طریق VPN قابل دسترس باشد

جمعبندی

قفل حساب پس از چند تلاش ناموفق یکی از موثرترین راهکارهای جلوگیری از حملات Brute Force روی RDP است. هرچند ویندوز امکان تفکیک این تنظیم بین ورود محلی و از راه دور را نمیدهد، اما با ایجاد یک حساب مدیر پشتیبان و تنظیم دقیق سیاستها میتوان امنیت سیستم را بالا برد.

این کار در کنار سایر اقدامات امنیتی مثل رمز عبور قوی، محدود کردن IP و استفاده از VPN، لایهای مطمئن در برابر نفوذگران ایجاد میکند.