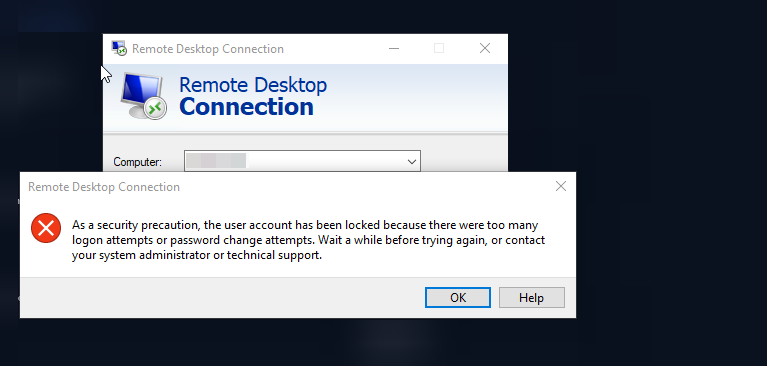

Блокировка учетной записи пользователя после неудачных попыток подключения к удаленному рабочему столу

Удаленное подключение к Windows через Протокол удаленного рабочего стола (RDP) Это один из наиболее распространённых методов управления серверами и корпоративными компьютерами. Однако эта же функция может стать лазейкой для атак методом подбора паролей (Brute Force), когда злоумышленник пытается войти в систему, перебирая тысячи различных паролей. Одним из важных решений для борьбы с этой угрозой является Блокировка аккаунта после определенного количества неудачных попыток Это.

В этой статье мы рассмотрим параметры блокировки учетной записи в Windows и объясним ее ограничения.

Можно ли включить настройку блокировки только для RDP?

Распространенный вопрос:

«Я хочу, чтобы учётная запись пользователя блокировалась, скажем, после 5 неудачных попыток RDP, но не ограничивала локальный вход. Это возможно?»

Короткий ответ: Нет.

В Windows механизм блокировки учетной записи Общее для всех методов входа. Другими словами, если включена политика блокировки учетной записи, это повлияет как на локальный вход, так и на вход через RDP.

Предлагаемое решение

Поскольку невозможно отличить RDP от локального входа, рекомендуется выполнить следующие действия:

Создайте вторую учетную запись администратора (Backup Admin):

Сохраните эту учётную запись только для экстренных случаев. Не предоставляйте ей доступ по RDP (т.е. не добавляйте её в группу “Пользователи удалённого рабочего стола”).

Таким образом, если основная учетная запись будет заблокирована, вы сможете войти в систему со второй учетной записью и устранить проблему.Тщательно устанавливайте политику блокировки учетных записей:

Слишком низкое значение (например, 1 или 2 неверные попытки) может привести к непреднамеренной блокировке реальных пользователей. Слишком высокое значение (например, 20 попыток) также снижает безопасность. Обычно 3–5 неудачных попыток Рекомендовано.

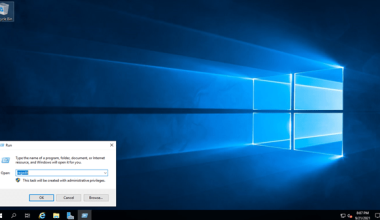

Действия по настройке блокировки учетной записи в Windows

Чтобы настроить эту функцию в Windows Про Или Предприятие Выполните следующие шаги:

Ключи

Win + RНажмите и фразаsecpol.mscБегать.

(Этот инструмент тот же самый Локальная политика безопасности является.)В открывшемся окне перейдите по следующему пути:

Account Policies → Account Lockout Policy3. سه گزینه مهم در این بخش وجود دارد:

Account lockout threshold

تعیین میکند بعد از چند تلاش ناموفق حساب قفل شود.

مقدار پیشنهادی: ۳ تا ۵.Account lockout duration

مشخص میکند حساب بعد از قفل شدن چند دقیقه غیرفعال بماند.

مقدار پیشنهادی: ۱۵ تا ۳۰ دقیقه.Reset account lockout counter after

تعیین میکند اگر کاربر به صورت موقت تلاش نادرست داشت، پس از چند دقیقه شمارنده ریست شود.

مقدار پیشنهادی: ۱۰ تا ۱۵ دقیقه.

نکته: اگر مقدار Account lockout threshold برابر صفر باشد، در واقع این قابلیت غیرفعال خواهد بود.

نکات امنیتی تکمیلی

- رمز عبور قوی: قفل حساب به تنهایی کافی نیست. حتماً از رمزهای عبور پیچیده و غیرقابل حدس استفاده کنید.

- فعال کردن فایروال و محدودیت IP: در صورت امکان دسترسی RDP را فقط از آیپیهای مشخص مجاز کنید.

- تغییر پورت پیشفرض RDP: تغییر پورت از ۳۳۸۹ به عدد دیگر میتواند حملات خودکار را کاهش دهد.

- استفاده از VPN: بهترین روش این است که RDP فقط از طریق VPN قابل دسترس باشد

جمعبندی

قفل حساب پس از چند تلاش ناموفق یکی از موثرترین راهکارهای جلوگیری از حملات Brute Force روی RDP است. هرچند ویندوز امکان تفکیک این تنظیم بین ورود محلی و از راه دور را نمیدهد، اما با ایجاد یک حساب مدیر پشتیبان و تنظیم دقیق سیاستها میتوان امنیت سیستم را بالا برد.

این کار در کنار سایر اقدامات امنیتی مثل رمز عبور قوی، محدود کردن IP و استفاده از VPN، لایهای مطمئن در برابر نفوذگران ایجاد میکند.