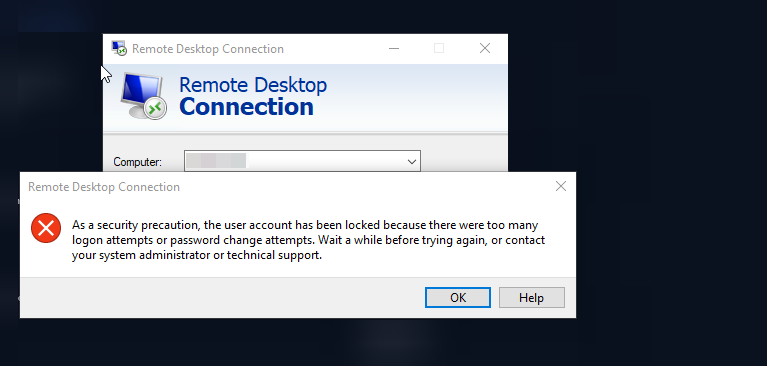

リモートデスクトップ接続の失敗後にユーザーアカウントをロックアウトする

Windowsにリモート接続するには リモート デスクトップ プロトコル (RDP) これは、サーバーや企業のコンピュータを管理する上で最も広く使用されている方法の一つです。しかし、この機能はブルートフォース攻撃の入り口となる可能性があります。ブルートフォース攻撃とは、攻撃者が何千もの異なるパスワードを試してシステムにログインしようとする攻撃です。この脅威に対抗するための重要な解決策の一つは、 一定回数失敗するとアカウントをロックする そうです。.

この記事では、Windows のアカウント ロック設定を確認し、その制限について説明します。.

ロック設定は RDP に対してのみ有効にできますか?

よくある質問は次のとおりです。

«「例えば、RDP の試行が 5 回失敗したらユーザーアカウントをロックしたいのですが、ローカルログインは制限したくないです。それは可能ですか?」»

短い答え: いいえ.

Windowsでは、アカウントロックの仕組み すべてのログイン方法に共通. つまり、アカウント ロックアウト ポリシーが有効になっている場合、ローカル ログインと RDP ログインの両方が影響を受けます。.

提案された解決策

RDP とローカル ログインを区別することはできないため、次のアクションを実行することをお勧めします。

2 番目の管理者アカウント (バックアップ管理者) を作成します。

このアカウントは緊急時のみ使用してください。RDPアクセスを許可しないでください(つまり、「Remote Desktop Users」グループに追加しないでください)。.

こうすることで、メインアカウントがロックアウトされた場合でも、2 番目のアカウントでログインして問題を解決できます。.アカウント ロックアウト ポリシーを慎重に設定してください。

値が低すぎる場合(例:1回または2回の不正な試行)、実際のユーザーが意図せずロックアウトされる可能性があります。値が高すぎる場合(例:20回)もセキュリティが低下します。通常、 3~5回の失敗 推奨。.

Windowsでアカウントロックを設定する手順

Windowsでこの機能を設定するには プロ または 企業 以下の手順に従ってください。

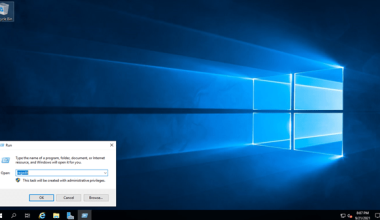

キー

勝利+Rプレスとフレーズsecpol.msc走る。.

(このツールは同じ ローカルセキュリティポリシー は。)開いたウィンドウで、次のパスに移動します。

Account Policies → Account Lockout Policy3. سه گزینه مهم در این بخش وجود دارد:

Account lockout threshold

تعیین میکند بعد از چند تلاش ناموفق حساب قفل شود.

مقدار پیشنهادی: ۳ تا ۵.Account lockout duration

مشخص میکند حساب بعد از قفل شدن چند دقیقه غیرفعال بماند.

مقدار پیشنهادی: ۱۵ تا ۳۰ دقیقه.Reset account lockout counter after

تعیین میکند اگر کاربر به صورت موقت تلاش نادرست داشت، پس از چند دقیقه شمارنده ریست شود.

مقدار پیشنهادی: ۱۰ تا ۱۵ دقیقه.

نکته: اگر مقدار Account lockout threshold برابر صفر باشد، در واقع این قابلیت غیرفعال خواهد بود.

نکات امنیتی تکمیلی

- رمز عبور قوی: قفل حساب به تنهایی کافی نیست. حتماً از رمزهای عبور پیچیده و غیرقابل حدس استفاده کنید.

- فعال کردن فایروال و محدودیت IP: در صورت امکان دسترسی RDP را فقط از آیپیهای مشخص مجاز کنید.

- تغییر پورت پیشفرض RDP: تغییر پورت از ۳۳۸۹ به عدد دیگر میتواند حملات خودکار را کاهش دهد.

- استفاده از VPN: بهترین روش این است که RDP فقط از طریق VPN قابل دسترس باشد

جمعبندی

قفل حساب پس از چند تلاش ناموفق یکی از موثرترین راهکارهای جلوگیری از حملات Brute Force روی RDP است. هرچند ویندوز امکان تفکیک این تنظیم بین ورود محلی و از راه دور را نمیدهد، اما با ایجاد یک حساب مدیر پشتیبان و تنظیم دقیق سیاستها میتوان امنیت سیستم را بالا برد.

این کار در کنار سایر اقدامات امنیتی مثل رمز عبور قوی، محدود کردن IP و استفاده از VPN، لایهای مطمئن در برابر نفوذگران ایجاد میکند.