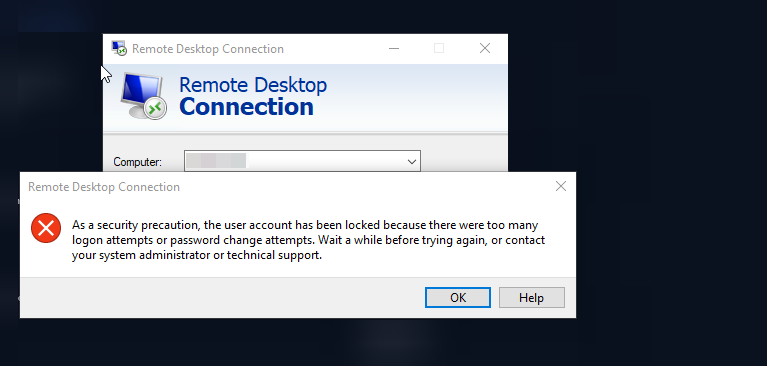

Bloquear una cuenta de usuario después de intentos fallidos de Escritorio remoto

Conectarse remotamente a Windows a través de Protocolo de escritorio remoto (RDP) Es uno de los métodos más utilizados para administrar servidores y ordenadores corporativos. Sin embargo, esta misma característica puede ser una puerta de entrada para ataques de fuerza bruta; es decir, el atacante intenta iniciar sesión en el sistema probando miles de contraseñas diferentes. Una de las soluciones importantes para combatir esta amenaza es... Bloquear la cuenta después de una cierta cantidad de intentos fallidos Es.

En este artículo, examinaremos la configuración de bloqueo de cuenta en Windows y explicaremos sus limitaciones.

¿Se puede habilitar la configuración de bloqueo solo para RDP?

La pregunta común es:

«Quiero bloquear la cuenta de usuario después de, digamos, cinco intentos fallidos de RDP, pero no restringir el inicio de sesión local. ¿Es posible?»

Respuesta corta: No.

En Windows, el mecanismo de bloqueo de cuentas Común a todos los métodos de inicio de sesión. En otras palabras, si la política de bloqueo de cuentas está habilitada, tanto los inicios de sesión locales como los RDP se verán afectados.

Solución sugerida

Dado que no es posible diferenciar entre RDP y el inicio de sesión local, se recomienda realizar las siguientes acciones:

Cree una segunda cuenta de administrador (Backup Admin):

Conserve esta cuenta solo para emergencias. No le dé acceso RDP (es decir, no la incluya en el grupo "Usuarios de Escritorio Remoto").

De esta manera, si la cuenta principal se bloquea, puedes iniciar sesión con la segunda cuenta y solucionar el problema.Establezca políticas de bloqueo de cuentas con cuidado:

Un valor demasiado bajo (p. ej., 1 o 2 intentos incorrectos) puede provocar el bloqueo involuntario de usuarios reales. Un valor demasiado alto (p. ej., 20 intentos) también reduce la seguridad. Por lo general 3 a 5 intentos fallidos Recomendado.

Pasos para configurar el bloqueo de cuenta en Windows

Para configurar esta función en Windows Pro O Empresa Siga los pasos a continuación:

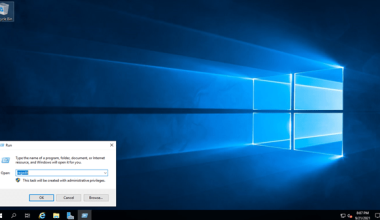

Llaves

Win + RLa prensa y la frasesecpol.mscCorrer.

(Esta herramienta es la misma Política de seguridad local es.)En la ventana que se abre, vaya a la siguiente ruta:

Account Policies → Account Lockout Policy3. سه گزینه مهم در این بخش وجود دارد:

Account lockout threshold

تعیین میکند بعد از چند تلاش ناموفق حساب قفل شود.

مقدار پیشنهادی: ۳ تا ۵.Account lockout duration

مشخص میکند حساب بعد از قفل شدن چند دقیقه غیرفعال بماند.

مقدار پیشنهادی: ۱۵ تا ۳۰ دقیقه.Reset account lockout counter after

تعیین میکند اگر کاربر به صورت موقت تلاش نادرست داشت، پس از چند دقیقه شمارنده ریست شود.

مقدار پیشنهادی: ۱۰ تا ۱۵ دقیقه.

نکته: اگر مقدار Account lockout threshold برابر صفر باشد، در واقع این قابلیت غیرفعال خواهد بود.

نکات امنیتی تکمیلی

- رمز عبور قوی: قفل حساب به تنهایی کافی نیست. حتماً از رمزهای عبور پیچیده و غیرقابل حدس استفاده کنید.

- فعال کردن فایروال و محدودیت IP: در صورت امکان دسترسی RDP را فقط از آیپیهای مشخص مجاز کنید.

- تغییر پورت پیشفرض RDP: تغییر پورت از ۳۳۸۹ به عدد دیگر میتواند حملات خودکار را کاهش دهد.

- استفاده از VPN: بهترین روش این است که RDP فقط از طریق VPN قابل دسترس باشد

جمعبندی

قفل حساب پس از چند تلاش ناموفق یکی از موثرترین راهکارهای جلوگیری از حملات Brute Force روی RDP است. هرچند ویندوز امکان تفکیک این تنظیم بین ورود محلی و از راه دور را نمیدهد، اما با ایجاد یک حساب مدیر پشتیبان و تنظیم دقیق سیاستها میتوان امنیت سیستم را بالا برد.

این کار در کنار سایر اقدامات امنیتی مثل رمز عبور قوی، محدود کردن IP و استفاده از VPN، لایهای مطمئن در برابر نفوذگران ایجاد میکند.