Introducción

La configuración de un servidor de red se refiere al proceso de instalación y configuración del hardware y software de un servidor para su correcto funcionamiento. Implica varios pasos, como la configuración del sistema operativo, los protocolos de red, la configuración de seguridad, el acceso de usuarios, los recursos compartidos y los servicios de red. Prestar especial atención a la configuración del servidor es fundamental para garantizar el rendimiento, la estabilidad y la seguridad tanto del servidor como de la red.

1. Configuración de cuentas de usuario

El primer paso para configurar un servidor de red es crear cuentas de usuario para quienes accederán al servidor y lo configurarán. Esto garantiza que los recursos del servidor solo sean accesibles para personas autorizadas y, lo que es más importante, evita cambios no autorizados en la configuración del servidor.

Antes de crear cuentas de usuario, es importante documentar quién necesita acceso y qué nivel de acceso requiere. Por ejemplo, los administradores necesitarán acceso completo al servidor, mientras que el acceso de solo lectura será suficiente para la mayoría de los demás usuarios. Esto ayuda a controlar el acceso y los privilegios, y evita la acumulación de privilegios, lo cual resulta útil en las auditorías de seguridad.

Como buena práctica de seguridad, se recomienda crear cuentas separadas para cada usuario con nombres de usuario y contraseñas únicos. Al crear las cuentas de usuario, es importante asegurarse de que cada usuario tenga únicamente el nivel de acceso necesario para realizar su trabajo. Esta práctica de limitar los derechos de acceso se conoce como el Principio de Privilegio Mínimo (PPM) y es un principio fundamental de la seguridad informática.

También es recomendable crear grupos con niveles de acceso específicos. Cuando necesite otorgar a un usuario acceso y privilegios específicos, puede hacerlo añadiéndolo a un grupo con dichos accesos y privilegios. Esto facilita la gestión del acceso de los usuarios y reduce la posibilidad de errores y configuraciones incorrectas.

La configuración de cuentas de usuario es un paso importante en la configuración de un servidor de red, ya que ayuda a mantener la seguridad y a prevenir el acceso no autorizado. Seguir las mejores prácticas para la creación de cuentas de usuario y la restricción del acceso y los privilegios garantiza que el servidor de red permanezca seguro y funcional.

2. Configurar los ajustes de red

El siguiente paso consiste en configurar los ajustes de red. Este paso es importante porque garantiza que el servidor pueda comunicarse con otros dispositivos de la red y que el tráfico de red se enrute correctamente.

Este paso consiste en configurar la dirección IP del servidor, lo que permite identificarlo en la red y dirigir el tráfico hacia y desde él. El siguiente paso es configurar la puerta de enlace predeterminada, que se encarga de enrutar el tráfico hacia y desde los dispositivos en diferentes subredes.

Otro ajuste importante que se debe configurar en esta etapa es la máscara de subred. La máscara de subred separa la dirección IP en direcciones de red y de host, y determina el tamaño del segmento de red en el que se encuentra el servidor. Configurar correctamente la máscara de subred garantiza que el servidor pueda comunicarse con otros dispositivos en la misma subred.

A continuación, debe configurar el servidor como controlador de dominio para que los dispositivos de la red puedan unirse al nuevo entorno centralizado y el servidor pueda autenticar a los usuarios. Un controlador de dominio responde a las solicitudes de autenticación y autentica a los usuarios en las redes informáticas. Esto ayuda a mantener organizados y seguros a los usuarios y dispositivos de la red.

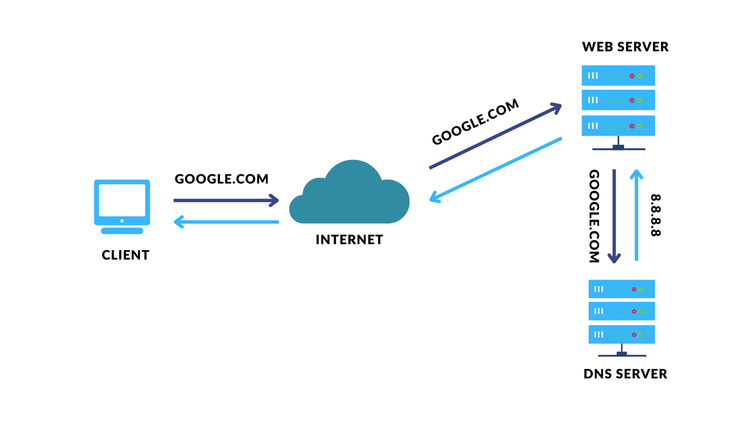

Finalmente, en este punto también se deben configurar los ajustes del Sistema de Nombres de Dominio (DNS). Los servidores DNS traducen los nombres de dominio a direcciones IP y son fundamentales para acceder a los recursos de Internet y otras redes. Configurar correctamente los ajustes de DNS es esencial para garantizar que el servidor pueda acceder a los recursos de Internet u otras redes.

En resumen, configurar los ajustes de red es un paso crucial para garantizar el correcto funcionamiento de un servidor. Esto incluye configurar la dirección IP, la puerta de enlace predeterminada, la máscara de subred, el controlador de dominio y los ajustes de DNS. Dedicar el tiempo necesario para configurar correctamente estos ajustes garantizará que su servidor de red no solo sea eficiente y funcional, sino también seguro.

3. Instalar y configurar las aplicaciones

El siguiente paso consiste en instalar y configurar las aplicaciones. Las aplicaciones necesarias dependen de las necesidades específicas del servidor, como si se utilizará como servidor de archivos, servidor web, servidor de bases de datos, etc. Normalmente, se necesita un cortafuegos, un antivirus, una aplicación de servidor web y un sistema de gestión de bases de datos.

Para instalar y configurar la aplicación, siga las instrucciones del proveedor. La mayoría de las aplicaciones incluyen un asistente de configuración que le guiará durante el proceso de instalación. Tras la instalación, es posible que deba configurarla para que funcione con su servidor de red. Esto suele incluir la creación de cuentas de usuario, la configuración de permisos y la configuración de red.

La instalación y configuración de aplicaciones es un paso importante en la configuración de un servidor de red. Una correcta instalación y configuración de las aplicaciones es esencial para garantizar que el servidor de red pueda desempeñar sus funciones de forma segura y eficiente.

4. Configurar recursos compartidos

Una de las principales ventajas de un servidor de red es que permite compartir recursos como archivos, impresoras y otros dispositivos entre los usuarios de la red. Para configurar los recursos compartidos, primero debe determinar qué recursos se compartirán y cómo se compartirán. Según el recurso, esto puede incluir la creación de carpetas compartidas, la configuración del uso compartido de impresoras, etc.

Una vez que haya determinado qué se debe compartir y cómo, deberá configurar el acceso de los usuarios a esos recursos compartidos. Esto generalmente implica establecer permisos para que los usuarios accedan a los recursos compartidos. Si bien esto parece sencillo, debe hacerse con sumo cuidado para evitar que usuarios no autorizados accedan a los recursos.

También es recomendable supervisar el uso y el rendimiento de los recursos compartidos. Esto ayuda a identificar posibles problemas antes de que se agraven. Muchas aplicaciones de servidor de red incluyen herramientas de supervisión integradas, pero si las que instala carecen de ellas, siempre puede recurrir a software de terceros para supervisar su rendimiento.

5. Configurar los ajustes de seguridad

Su servidor es probablemente la parte más importante de su infraestructura, ya que suele ser el núcleo de las operaciones comerciales, realizando tareas que van desde la prestación de servicios hasta el almacenamiento de datos. Dado que los servidores son fundamentales para el funcionamiento diario de una empresa, constituyen un objetivo atractivo para los ciberdelincuentes. Por lo tanto, la seguridad del servidor debe tomarse muy en serio.

Si bien la seguridad del servidor es un tema extenso que merecería una entrada de blog aparte, o incluso más, aquí solo abordaré las medidas de seguridad básicas. El primer consejo es usar contraseñas seguras y únicas para todas las cuentas de usuario del servidor. Todas las cuentas de usuario del servidor deben cumplir estrictamente con la política de contraseñas de la organización.

La segunda medida de seguridad esencial es instalar software antivirus y antimalware en el servidor. Además, es fundamental asegurarse de que el sistema operativo del servidor esté actualizado con los últimos parches de seguridad. Mantener actualizados el sistema operativo y el software antivirus garantiza que el servidor esté protegido contra todas las vulnerabilidades y el malware conocidos.

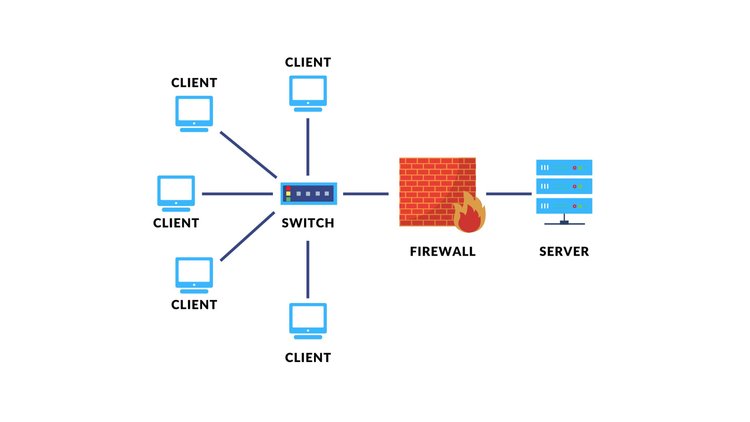

También es fundamental configurar un firewall para supervisar el tráfico de red entrante y saliente. Los firewalls no solo supervisan, sino que también pueden bloquear el tráfico no autorizado que accede al servidor. Esto ayuda a prevenir que el malware se comunique con servidores externos y las filtraciones de datos.

Además, es recomendable configurar controles de acceso para restringir el acceso a los recursos del servidor según los roles y permisos de los usuarios. He tratado la gestión de accesos en detalle en una entrada anterior del blog: La importancia de la gestión de identidades y accesos para las pequeñas empresas.

6. Configurar copias de seguridad del servidor

Los servidores son componentes críticos de su infraestructura que deben protegerse contra una amplia gama de escenarios de pérdida de datos, incluyendo fallas de hardware, ciberataques y desastres naturales. La estrategia de respaldo más robusta es la 3-2-1, que consiste en crear tres copias de seguridad de sus datos: dos almacenadas localmente en diferentes medios y al menos una almacenada fuera de las instalaciones, generalmente en la nube. Realizar copias de seguridad en múltiples dispositivos y ubicaciones elimina un único punto de falla y prácticamente elimina el riesgo de pérdida de datos.

Las copias de seguridad del servidor permiten a su empresa no solo recuperarse de la pérdida de datos causada por ransomware o desastres naturales como inundaciones, incendios, etc., sino también garantizar la continuidad del negocio. Si su empresa aún no cuenta con un plan de recuperación ante desastres y continuidad del negocio, se recomienda encarecidamente que cree uno.

7. Prueba el servidor

Una vez completados todos los pasos de configuración anteriores, siempre es recomendable probar el servidor para asegurarse de que funciona según lo previsto. Esto suele implicar la conexión al servidor desde dispositivos cliente y el acceso a los recursos compartidos. Las comprobaciones más avanzadas pueden incluir la ejecución de herramientas de diagnóstico para probar los componentes de hardware y software.

Una de las primeras pruebas que realizarás será comprobar la conectividad de red del servidor. Esto se suele hacer enviando un ping al servidor desde otros ordenadores de la red y verificando que el servidor pueda acceder a otros recursos de red, como carpetas compartidas e impresoras. También debes asegurarte de que los puertos necesarios estén abiertos y comprobar que la configuración de red del servidor, previamente configurada, sea correcta.

A continuación, debe verificar que las cuentas de usuario y los permisos funcionen correctamente. Esto se suele hacer iniciando sesión en el servidor con diferentes cuentas de usuario y comprobando que cada usuario tenga acceso a los recursos correspondientes. Realizar estas pruebas ayuda a detectar y solucionar posibles problemas antes de que se conviertan en problemas graves.

Otro aspecto importante a probar es el rendimiento del servidor bajo diferentes cargas. Esto se suele hacer simulando el tráfico de red para acceder a recursos compartidos y monitorizando el uso de CPU y memoria del servidor. Estas pruebas son esenciales para verificar que el servidor sea capaz de gestionar la carga de trabajo prevista sin ralentizaciones ni fallos.

Resultado

Los servidores son, sin duda, la parte más importante de su infraestructura. Son el núcleo de sus operaciones comerciales y deben funcionar constantemente a niveles óptimos. Garantizar que esto suceda depende de una planificación, instalación y, sobre todo, configuración y puesta en marcha meticulosas.

Incluso el hardware y el software más costosos no pueden ofrecer el rendimiento esperado si la configuración no es correcta. Los pasos explicados anteriormente le brindarán una visión general de lo que debe hacer para garantizar que su servidor esté disponible, seguro y funcione correctamente a lo largo del tiempo.