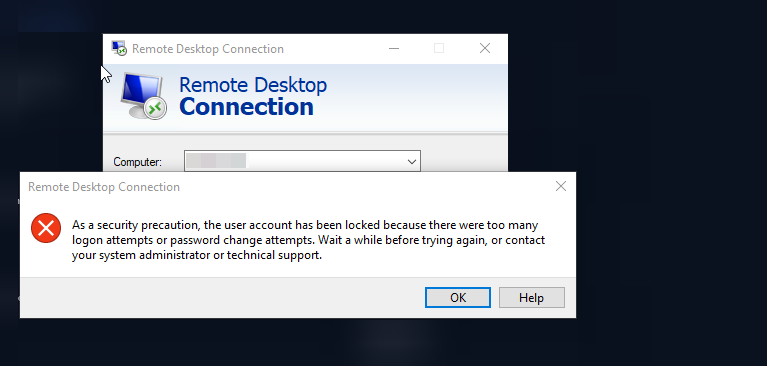

Sperrung eines Benutzerkontos nach fehlgeschlagenen Remote-Desktop-Versuchen

Stellen Sie eine Remoteverbindung zu Windows her über Remote Desktop Protocol (RDP) Es ist eine der am weitesten verbreiteten Methoden zur Verwaltung von Servern und Unternehmensrechnern. Doch genau diese Funktion kann auch ein Einfallstor für Brute-Force-Angriffe sein; dabei versucht der Angreifer, sich durch Ausprobieren Tausender verschiedener Passwörter im System anzumelden. Eine wichtige Lösung zur Bekämpfung dieser Bedrohung ist… Das Konto wird nach einer bestimmten Anzahl fehlgeschlagener Versuche gesperrt. Es ist.

In diesem Artikel werden wir die Kontosperreinstellungen in Windows untersuchen und ihre Grenzen erläutern.

Kann die Sperreinstellung nur für RDP aktiviert werden?

Die häufig gestellte Frage lautet:

«Ich möchte, dass das Benutzerkonto nach beispielsweise 5 fehlgeschlagenen RDP-Anmeldeversuchen gesperrt wird, die lokale Anmeldung aber nicht eingeschränkt wird. Ist das möglich?»

Kurze Antwort: NEIN.

In Windows ist der Kontosperrmechanismus Für alle Anmeldemethoden gemeinsam. Mit anderen Worten: Wenn die Kontosperrungsrichtlinie aktiviert ist, sind sowohl lokale als auch RDP-Anmeldungen betroffen.

Lösungsvorschlag

Da es nicht möglich ist, zwischen RDP- und lokaler Anmeldung zu unterscheiden, wird empfohlen, folgende Maßnahmen zu ergreifen:

Erstellen Sie ein zweites Administratorkonto (Backup-Administrator):

Dieses Konto sollte nur für Notfälle verwendet werden. Gewähren Sie ihm keinen RDP-Zugriff (d. h. fügen Sie es nicht der Gruppe “Remotedesktopbenutzer” hinzu).

Auf diese Weise können Sie sich, falls Ihr Hauptkonto gesperrt wird, mit dem Zweitkonto anmelden und das Problem beheben.Legen Sie die Richtlinien zur Kontosperrung sorgfältig fest:

Ein zu niedriger Wert (z. B. 1 oder 2 Fehlversuche) kann dazu führen, dass echte Benutzer unbeabsichtigt ausgesperrt werden. Ein zu hoher Wert (z. B. 20 Versuche) verringert ebenfalls die Sicherheit. 3 bis 5 erfolglose Versuche Empfohlen.

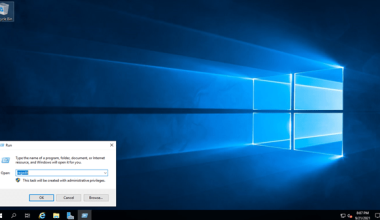

Schritte zum Einrichten der Kontosperre in Windows

Um diese Funktion in Windows zu aktivieren Pro Oder Unternehmen Folgen Sie den unten stehenden Schritten:

Schlüssel

Win + RPresse und die Formulierungsecpol.mscLaufen.

(Dieses Werkzeug ist dasselbe) Lokale Sicherheitsrichtlinie Ist.)Im sich öffnenden Fenster folgen Sie diesem Pfad:

Account Policies → Account Lockout Policy3. سه گزینه مهم در این بخش وجود دارد:

Account lockout threshold

تعیین میکند بعد از چند تلاش ناموفق حساب قفل شود.

مقدار پیشنهادی: ۳ تا ۵.Account lockout duration

مشخص میکند حساب بعد از قفل شدن چند دقیقه غیرفعال بماند.

مقدار پیشنهادی: ۱۵ تا ۳۰ دقیقه.Reset account lockout counter after

تعیین میکند اگر کاربر به صورت موقت تلاش نادرست داشت، پس از چند دقیقه شمارنده ریست شود.

مقدار پیشنهادی: ۱۰ تا ۱۵ دقیقه.

نکته: اگر مقدار Account lockout threshold برابر صفر باشد، در واقع این قابلیت غیرفعال خواهد بود.

نکات امنیتی تکمیلی

- رمز عبور قوی: قفل حساب به تنهایی کافی نیست. حتماً از رمزهای عبور پیچیده و غیرقابل حدس استفاده کنید.

- فعال کردن فایروال و محدودیت IP: در صورت امکان دسترسی RDP را فقط از آیپیهای مشخص مجاز کنید.

- تغییر پورت پیشفرض RDP: تغییر پورت از ۳۳۸۹ به عدد دیگر میتواند حملات خودکار را کاهش دهد.

- استفاده از VPN: بهترین روش این است که RDP فقط از طریق VPN قابل دسترس باشد

جمعبندی

قفل حساب پس از چند تلاش ناموفق یکی از موثرترین راهکارهای جلوگیری از حملات Brute Force روی RDP است. هرچند ویندوز امکان تفکیک این تنظیم بین ورود محلی و از راه دور را نمیدهد، اما با ایجاد یک حساب مدیر پشتیبان و تنظیم دقیق سیاستها میتوان امنیت سیستم را بالا برد.

این کار در کنار سایر اقدامات امنیتی مثل رمز عبور قوی، محدود کردن IP و استفاده از VPN، لایهای مطمئن در برابر نفوذگران ایجاد میکند.