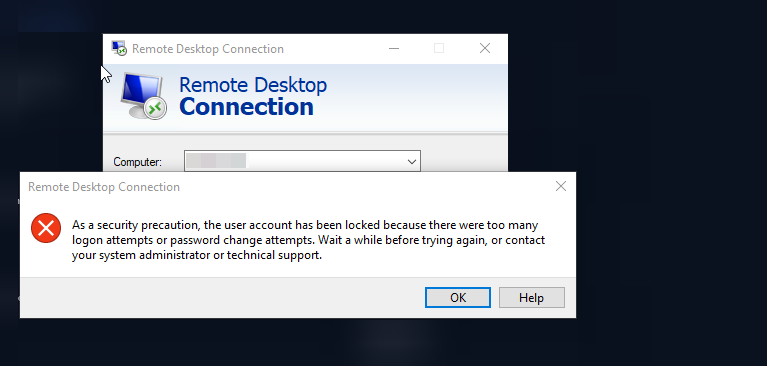

قفل حساب المستخدم بعد محاولات سطح المكتب البعيد الفاشلة

الاتصال عن بعد بنظام Windows عبر بروتوكول سطح المكتب البعيد (RDP) إنها إحدى أكثر الطرق استخدامًا لإدارة الخوادم وأجهزة الكمبيوتر في الشركات. لكن هذه الميزة نفسها قد تكون مدخلًا لهجمات القوة الغاشمة؛ أي أن المهاجم يحاول تسجيل الدخول إلى النظام بتجربة آلاف كلمات المرور المختلفة. ومن أهم الحلول لمكافحة هذا التهديد: قفل الحساب بعد عدد معين من المحاولات الفاشلة إنها.

في هذه المقالة، سوف ندرس إعدادات قفل الحساب في Windows ونشرح حدودها.

هل يمكن تفعيل إعداد القفل لـ RDP فقط؟

السؤال الشائع هو:

«أريد قفل حساب المستخدم بعد خمس محاولات فاشلة للوصول إلى RDP، ولكن دون تقييد تسجيل الدخول المحلي. هل هذا ممكن؟»

إجابة قصيرة: لا.

في نظام التشغيل Windows، آلية قفل الحساب مشتركة بين جميع طرق تسجيل الدخول. بعبارة أخرى، إذا تم تمكين سياسة قفل الحساب، فسوف تتأثر عمليات تسجيل الدخول المحلية وRDP.

الحل المقترح

نظرًا لأنه من غير الممكن التمييز بين RDP وتسجيل الدخول المحلي، فمن المستحسن اتخاذ الإجراءات التالية:

إنشاء حساب مسؤول ثاني (مسؤول النسخ الاحتياطي):

احتفظ بهذا الحساب للطوارئ فقط. لا تمنحه صلاحية الوصول إلى RDP (أي لا تضعه في مجموعة "مستخدمي سطح المكتب البعيد").

بهذه الطريقة، إذا تم قفل الحساب الرئيسي، يمكنك تسجيل الدخول باستخدام الحساب الثاني وإصلاح المشكلة.قم بتعيين سياسات قفل الحساب بعناية:

قد تؤدي القيمة المنخفضة جدًا (مثل محاولة أو محاولتين خاطئتين) إلى حظر المستخدمين الحقيقيين عن غير قصد. كما أن القيمة المرتفعة جدًا (مثل ٢٠ محاولة) تُضعف الأمان. عادةً 3 إلى 5 محاولات غير ناجحة مُستَحسَن.

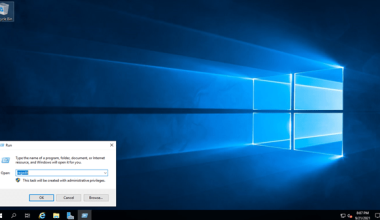

خطوات إعداد قفل الحساب في Windows

لتعيين هذه الميزة في Windows محترف أو مَشرُوع اتبع الخطوات التالية:

المفاتيح

فوز + Rالصحافة والعبارةsecpol.mscيجري.

(هذه الأداة هي نفسها سياسة الأمن المحلية يكون.)في النافذة التي تفتح، انتقل إلى المسار التالي:

Account Policies → Account Lockout Policy3. سه گزینه مهم در این بخش وجود دارد:

Account lockout threshold

تعیین میکند بعد از چند تلاش ناموفق حساب قفل شود.

مقدار پیشنهادی: ۳ تا ۵.Account lockout duration

مشخص میکند حساب بعد از قفل شدن چند دقیقه غیرفعال بماند.

مقدار پیشنهادی: ۱۵ تا ۳۰ دقیقه.Reset account lockout counter after

تعیین میکند اگر کاربر به صورت موقت تلاش نادرست داشت، پس از چند دقیقه شمارنده ریست شود.

مقدار پیشنهادی: ۱۰ تا ۱۵ دقیقه.

نکته: اگر مقدار Account lockout threshold برابر صفر باشد، در واقع این قابلیت غیرفعال خواهد بود.

نکات امنیتی تکمیلی

- رمز عبور قوی: قفل حساب به تنهایی کافی نیست. حتماً از رمزهای عبور پیچیده و غیرقابل حدس استفاده کنید.

- فعال کردن فایروال و محدودیت IP: در صورت امکان دسترسی RDP را فقط از آیپیهای مشخص مجاز کنید.

- تغییر پورت پیشفرض RDP: تغییر پورت از ۳۳۸۹ به عدد دیگر میتواند حملات خودکار را کاهش دهد.

- استفاده از VPN: بهترین روش این است که RDP فقط از طریق VPN قابل دسترس باشد

جمعبندی

قفل حساب پس از چند تلاش ناموفق یکی از موثرترین راهکارهای جلوگیری از حملات Brute Force روی RDP است. هرچند ویندوز امکان تفکیک این تنظیم بین ورود محلی و از راه دور را نمیدهد، اما با ایجاد یک حساب مدیر پشتیبان و تنظیم دقیق سیاستها میتوان امنیت سیستم را بالا برد.

این کار در کنار سایر اقدامات امنیتی مثل رمز عبور قوی، محدود کردن IP و استفاده از VPN، لایهای مطمئن در برابر نفوذگران ایجاد میکند.